Get Free Consultation!

We are ready to answer right now! Sign up for a free consultation.

I consent to the processing of personal data and agree with the user agreement and privacy policy

We are ready to answer right now! Sign up for a free consultation.

I consent to the processing of personal data and agree with the user agreement and privacy policy

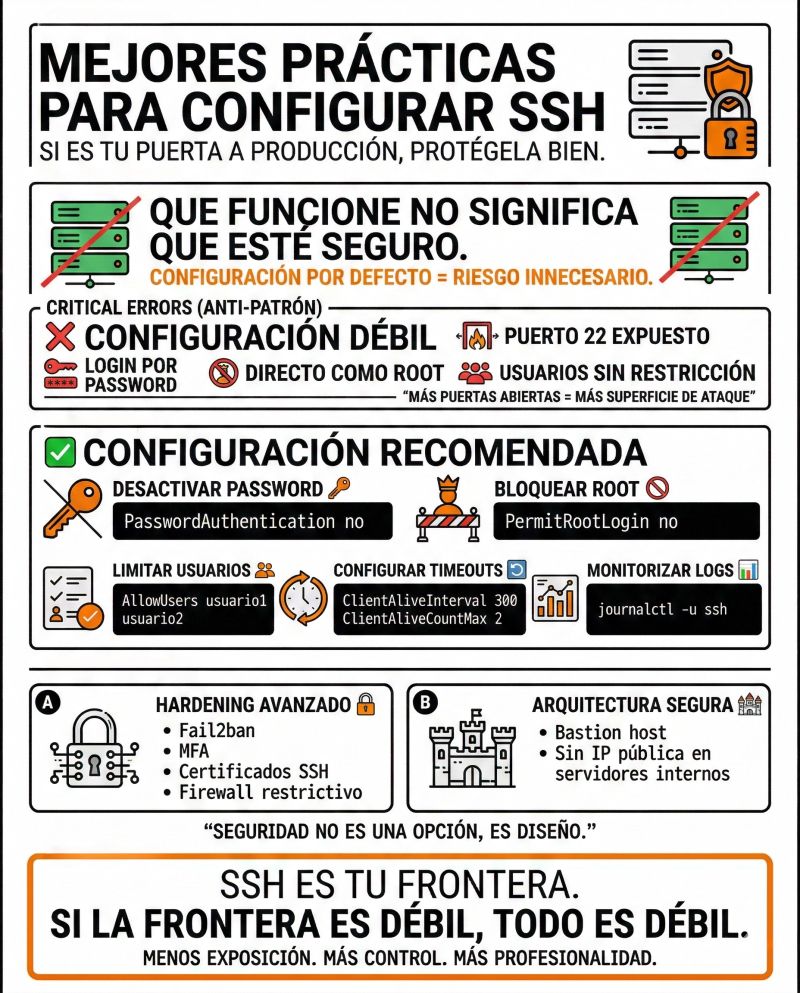

SSH es, sin duda, la puerta de entrada a tus servidores. Es el puente digital por el que pasan tus comandos, tus datos y, lamentablemente, también tus vulnerabilidades. Muchas veces, lo configuramos con los valores por defecto porque "así funciona", pero que algo funcione no significa que esté bien configurado.

Si gestionas infraestructura, ver el SSH como una simple herramienta de conexión es un error costoso. Deberías tratarlo como un baluarte. Si tu configuración no es proactiva, estás invitando a que los ataques de fuerza bruta se conviertan en tu pesadilla diaria.

Fuente: linkedin

❌ 1️⃣ Desactiva login por password

Si permites autenticación por contraseña:

- Eres objetivo de fuerza bruta

- Llenas logs de intentos

- Dependes de la complejidad humana

En sshd_config:

PasswordAuthentication no

Y usa claves públicas.

❌ 2️⃣ Desactiva login como root

Conectarse como root directamente es cómodo. También es innecesariamente riesgoso.

PermitRootLogin no

Mejor:

- Conectarse como usuario normal

- Escalar con sudo

❌ 3️⃣ Limita quién puede conectarse

Si cualquiera con usuario válido puede intentar login estás ampliando superficie de ataque.

AllowUsers usuario1 usuario2

Menos exposición. Más control.

❌ 4️⃣ Cambia el puerto por defecto (22)

No es seguridad absoluta, pero reduce ruido automático de bots.

Port 2232

Menos escaneos. Logs más limpios.

❌ 5️⃣ Usa claves con passphrase

Clave privada sin passphrase = acceso directo si alguien toca tu portátil.

Es un pequeño paso que reduce mucho riesgo.

❌ 6️⃣ Activa logs y revisa intentos fallidos

Revisar:

journalctl -u ssh o /var/log/auth.log

Lo que no monitorizas, no lo ves.

❌ 7️⃣ Configura timeouts

Evita sesiones abiertas eternamente:

ClientAliveInterval 300

ClientAliveCountMax 2

Sesiones inactivas se cierran automáticamente.

❌ 8️⃣ Desactiva autenticación por métodos innecesarios

Menos superficie, menos vectores:

ChallengeResponseAuthentication no

UsePAM yes

Revisa lo que realmente necesitas habilitado.

🧠 Nivel más avanzado (si quieres subir el estándar)

- Configura Fail2ban

- Usa autenticación basada en certificados

- Limita por IP con firewall

- Implementa MFA para SSH

- Usa bastion hosts (jump host) en lugar de acceso directo

🧩 Regla de oro

SSH no es un servicio más. Es tu frontera.

Si esa frontera está mal configurada, todo lo demás corre peligro.

💡 TIP PROFESIONAL

Usar estos comandos puede ahorrar horas de diagnóstico y detectar fallas críticas rápidamente.

Estamos aquí para responder todas tus preguntas sobre su presencia online.

We are ready to answer right now! Sign up for a free consultation.

I consent to the processing of personal data and agree with the user agreement and privacy policy